The Ransomware / El Ransomware

The ransomware is as frightening as its name. Hackers use this technique to block their devices and demand a ransom in exchange for recovering access. This famous malware puts you in a difficult situation, so it's better to know how to avoid it.

El ransomware es tan aterrador como su nombre. Los hackers utilizan esta técnica para bloquear sus dispositivos y exigir un rescate a cambio de recuperar el acceso. Este famoso malware lo pone en una difícil situación, por lo que es mejor saber que cómo evitarlo.

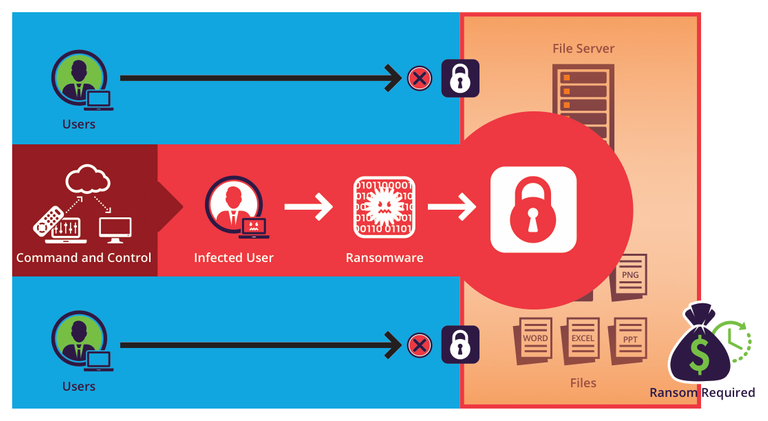

The ransomware is a malicious code that restricts access to the computer or files, asking for ransom in exchange for removing the restriction. Some types of ransomware encrypt the files of the operating system by inusing the device and coercing the user to pay the ransom.

El ransomware es un código malicioso que restringe el acceso al equipo o archivos, pidiendo rescate a cambio de eliminar la restricción. Algunos tipos de ransomware cifran los archivos del sistema operativo inutilizando el dispositivo y coaccionando el usuario a pagar el rescate.

Typically is propagated as a trojan or as a worm via: web, emails, external storage (USB/hard disk) and applications. At this point, the ransomware will start, encrypt the user files with a certain key, which only the creator of the Ransomware knows, and urge the user to claim it in exchange for a payment.

Normalmente se propaga como un troyano o como un gusano a través de: web, correos electrónicos, almacenamiento externo (USB/Disco Duro) y aplicaciones. En este punto, el ransomware se iniciará, cifrará los archivos del usuario con una determinada clave, que sólo el creador del ransomware conoce, e instará al usuario a que la reclame a cambio de un pago.

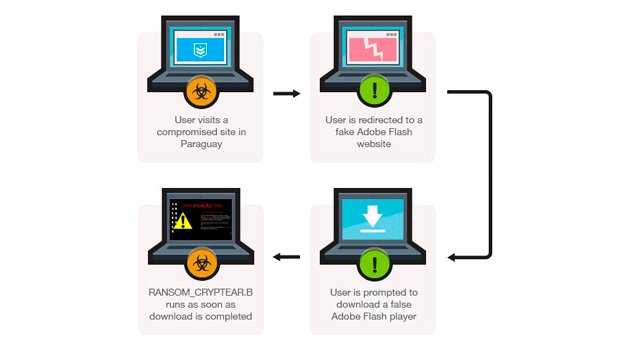

How does it operate?

- The user runs the file with the malicious code.

- The ransomware connects to a website for download.

- The ransomware blocks the system or encrypts the files.

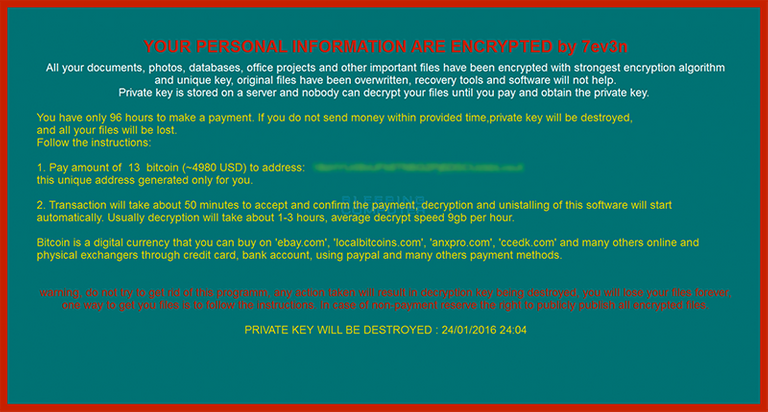

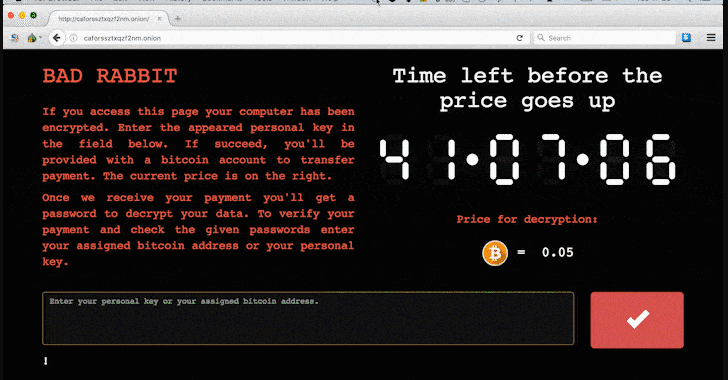

- The cybercriminal contacts the user to establish the instructions: payment method and time limit.

¿Cómo opera?

- El usuario ejecuta el archivo con el código malicioso.

- El ransomware se conecta a un sitio web para su descarga.

- El ransomware bloquea el sistema o cifra los archivos.

- El cibercriminal contacta al usuario para establecer las indicaciones: forma de pago y tiempo limite.

It's obvious when your device has been infected with ransomware, because you probably won't be able to access your computer.

Es obvio cuando su dispositivo ha sido infectado con ransomware, ya que probablemente no podrá acceder a su equipo.

How to remove the ransomware

There is no better way to recognize, eliminate and avoid ransomware than to use an antivirus tool and antirransomware, which should look for and remove any attempt to ransomware found on your computer.

Cómo eliminar el ransomware

No hay una forma mejor de reconocer, eliminar y evitar el ransomware que utilizar una herramienta de antivirus y antirransomware, que debería buscar y eliminar cualquier intento de ransomware encontrado en su equipo.

Free ransomware Removal tools

You can download free tools from anti-ransomware below. These tools will remove ransomware viruses from your computer and decrypt any files that have been encrypted during the attack. They will also inform you about the types of ransomware and show you what they look like.

Alcatraz Locker

Apocalypse

BadBlock

Bart

Crypt888

CryptoMix (offline)

Crysis

Globe

HiddenTear

Jigsaw

Legion

NoobCrypt

Stampa

SZFLocker

TeslaCrypt

Herramientas gratuitas de eliminación de ransomware

Puede descargar herramientas gratuitas de anti-ransomware a continuación. Estas herramientas eliminarán de su equipo los virus de ransomware y descifrarán cualquier archivo que se haya cifrado durante el ataque. También le informarán sobre los tipos de ransomware y le mostrarán qué aspecto tienen.

Alcatraz Locker

Apocalypse

BadBlock

Bart

Crypt888

CryptoMix (sin conexión)

CrySiS

Globe

HiddenTear

Jigsaw

Legion

NoobCrypt

Stampado

SZFLocker

TeslaCrypt

How to avoid it?

- Do not open links or e-mail files of unknown origin.

- Make sure you have updated your computer's antivirus.

- Download applications from official and recognized sites.

- Do not run received files that come from people and unknown sources.

- Continuously copies your information to off-line locations such as (USB/hard drive).

¿Cómo evitarlo?

- No abras enlaces o archivos de correo electrónico de origen desconocido.

- Asegúrate de tener actualizado el antivirus de tu computadora.

- Descargar aplicaciones desde sitios oficiales y reconocidos.

- No ejecutes archivos recibidos que provengan de personas y fuentes desconocidas.

- Realiza continuamente copia de su información en lugares off-line como (USB/Disco Duro)

With the information being the most valuable asset (to the point of being baptized as "the new Oil"), the ransomware will remain as a priority among the cybercriminals. With the risk that your information will be taken hostage, we offer advice and observations from the evolution that this threat has had in the last time. I also believe that the growing awareness of cyberthreats and our willingness to cooperate to stop all kinds of criminal activities will lead to a shared benefit given the importance of technology in today's societies.

Con la información siendo el activo más valioso (al punto de haber si bautizada como “el nuevo petróleo”), el ransomware se mantendrá como prioritario entre los cibercriminales. Con el riesgo de que tu información sea tomada de rehén, ofrecemos consejos y observaciones a partir de la evolución que esta amenaza ha tenido en el último tiempo. Tambien creo que la creciente conciencia sobre las ciberamenazas y nuestra predisposición a cooperar para detener todo tipo de actividades criminales, llevará a un beneficio compartido dada la importancia de la tecnología en las sociedades actuales.

If you do not pay: You must request the reinstallation of the system, knowing that you will not be able to recover your files.

If you pay: You can be extorted or without guarantees to recover access to the system or files.

Si no pagas: debes solicitar la reinstalación del sistema, sabiendo que no podrás recuperar tus archivos.

Si pagas: puedes ser extorsionado o sin garantías de recuperar el acceso al sistema o archivos.

When you pay you contribute with the cybercriminals to continue this type of operations

Al pagar contribuyes con los cibercriminales para continuar con este tipo de operaciones

References / Referencias.

Ransomware. https://en.wikipedia.org/wiki/Ransomware

What is the ransomware? and how to eliminate. https://www.avast.com/es-es/c-ransomware

News about Randomware. http://ransomwardian.com/noticias-ransomware-hasta-130516.php

Security trends 2018: The cost of our connected world. https://www.welivesecurity.com/la-es/2017/12/15/tendencias-seguridad-2018/

11 ways to protect yourself from ransomware, including Cryptolocker. https://www.welivesecurity.com/la-es/2015/07/08/11-formas-protegerte-del-ransomware-cryptolocker/

Yeah you get a case of any of them and you’re in for a bad day

Yes friend, thanks for supporting. take this message to all who know and continue to support to avoid these bad times

How interesting Honey, Successes / Que interesante Cielo. Exitos

Oye chico muy buena información, no sabia sobre este tema. Saludos

hectorzs

Now see my package i made some beneficial update for you like

i give 0.020 SBD vote

Resteem to my 2100 plus followers

give you 30 upvotes

In just 0.050

Now you can see my profile whom sand me 0.050 they must get these 3 things which i mention above its very beneficial and low rate package for you.

Quit spamming garbage and you wont get flagged anymore. Everyone hates spammers, don't be one . . .